这是我们之前听过很多次的故事:如果您想从 Domyos EL500 椭圆训练机获取数据,您需要使用专有的智能手机应用程序,通过低功耗蓝牙 (BLE) 与设备进行通信。雪上加霜的是,软件导出锻炼信息的唯一方法是生成图表的 JPG 图像。这是不行的,因此[Juan Carlos Jiménez] 为我们提供了另一篇内容广泛的文章,其中对实用的 BLE 黑客攻击提供了精彩的介绍。

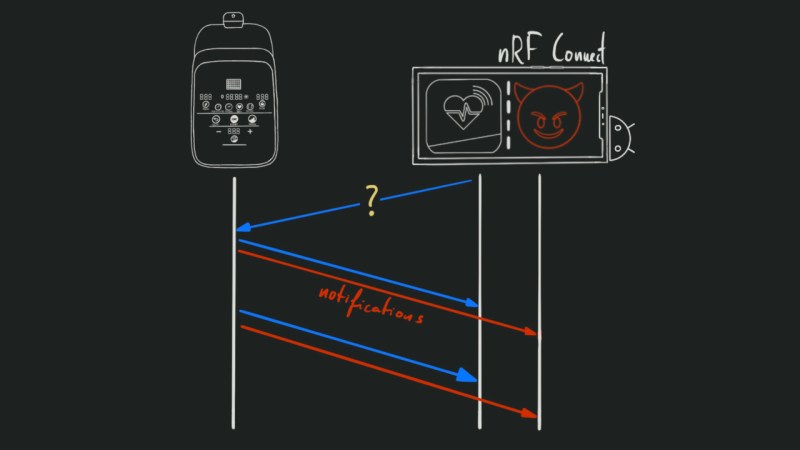

他向我们介绍了 BLE GATT(通用属性配置文件)、此类设备最常见的工作方式、连接过程的不同阶段以及可用于嗅探活动连接的工具。然后 [Juan] 向我们展示了一些捕获的消息,如何确定数据包类型,并进入最有趣的部分 – 使用 ESP32 进行中间人 (MITM) 连接。

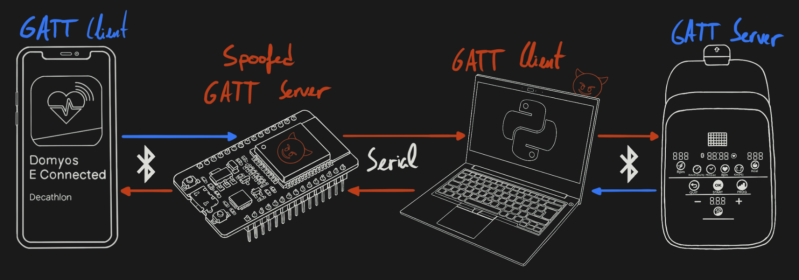

MITM 由两部分组成:一台带有与 Domyos EL500 通信的Python 脚本的笔记本电脑,以及一个将 EL500 欺骗到智能手机应用程序的 ESP32 ,通过串行链路连接在一起。您可以捕获应用程序和培训师正在交换的所有消息,实时修改它们并查看反应,并找出如何提取您想要的所有数据。这足以征服下一个前沿——编写第三方应用程序来捕获锻炼数据,我们迫不及待地想看到这个实验的结论。

BLE 无处不在,几乎可以用于所有物联网设备,这让我们有了另一个教程来了解如何将其运用到我们的意愿中,这让一切变得更加精彩。这些工具也很容易找到。您可以使用 ESP32、 Raspberry Pi或nRF 加密狗。您甚至可以使用Android 设备走很远的路。无论您采取什么方法,这段旅程一定会有所回报。

原文: https://hackaday.com/2024/01/04/hacking-ble-to-liberate-your-exercise-equipment/